Protéger votre entreprise ne nécessite pas des budgets irrationnels, mais une stratégie lucide. Nous accompagnons les dirigeants dans l'analyse de leurs risques, la mise en conformité et la garantie de leur continuité d'activité.

L'industrie de la cybersécurité a tendance à survendre la complexité : empiler des logiciels onéreux pour créer une illusion de sécurité. Chez HM IT Consulting, notre approche est fondamentalement différente. Nous considérons que le véritable rempart d'une entreprise repose sur son organisation et son anticipation.

En tant que cabinet de conseil en Gouvernance, Risques et Conformité (GRC), nous n'avons pas vocation à vous vendre des solutions superflues. Notre mission est d'établir un diagnostic clinique de votre exposition aux menaces (méthode EBIOS, audits internes) et de structurer vos défenses : Politiques de Sécurité (PSSI), Chartes Informatiques, et Plans de Continuité d'Activité (PCA/PRA).

Des prestations de haut niveau structurées autour de la maîtrise de vos données et de la continuité absolue de vos opérations.

Audit clinique de votre surface d'attaque. Nous interrogeons les bases de données publiques et semi-publiques pour identifier les fuites de données impliquant vos collaborateurs, et évaluons la maturité globale de votre infrastructure.

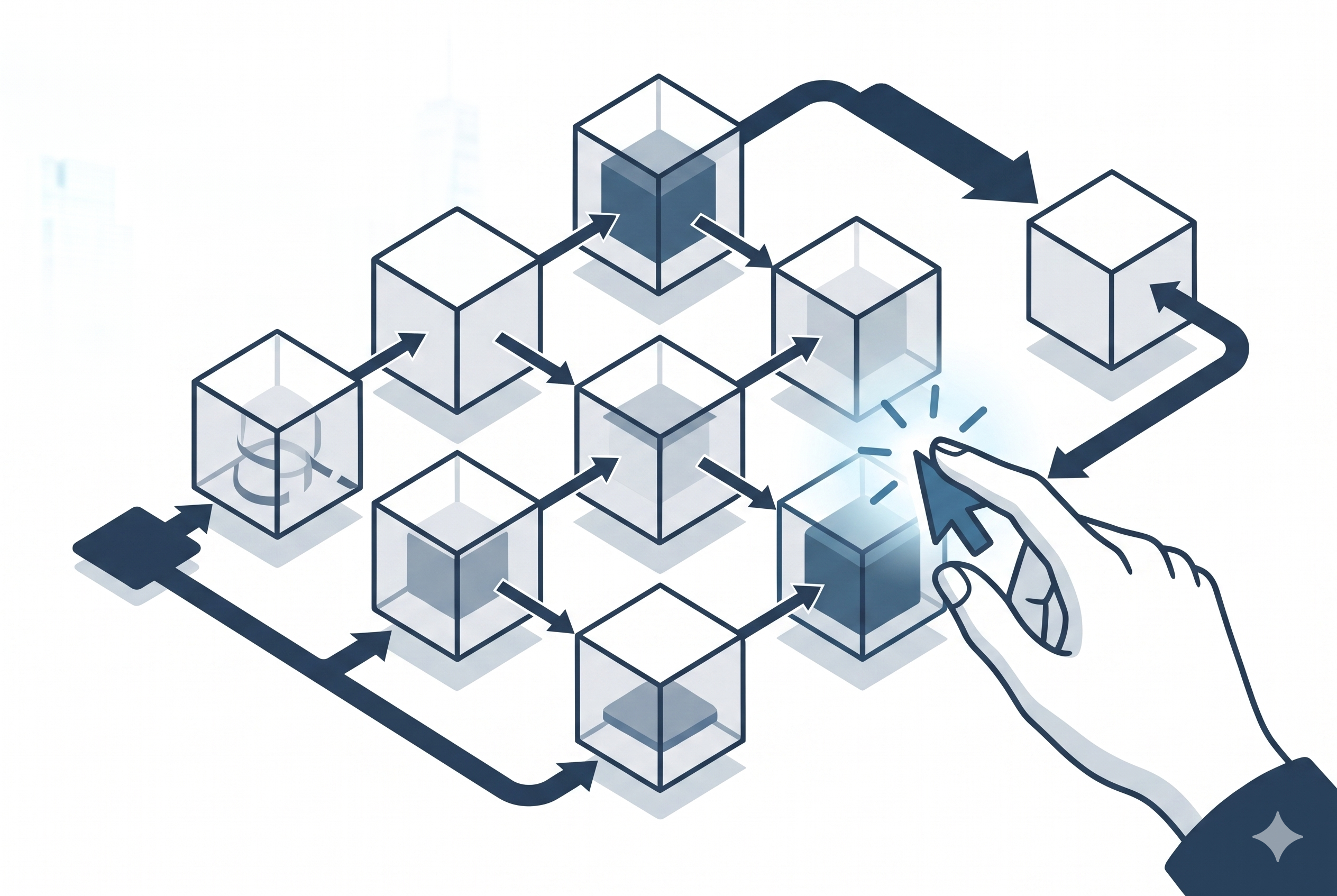

Au-delà du conseil, nous concevons des infrastructures à Haute Disponibilité (Clusters). En cas de défaillance matérielle critique, vos services redémarrent automatiquement. Zéro interruption de votre chaîne de valeur.

Gouvernance continue et maintien en condition opérationnelle. Nous monitorons vos systèmes 24/7 pour détecter les comportements anormaux, appliquer les correctifs vitaux et garantir le respect de votre politique de sécurité.

Dans le contexte géopolitique et réglementaire actuel, la maîtrise absolue de vos données n'est plus un simple détail technique : c'est un impératif stratégique. Confier le cœur de son infrastructure à des "boîtes noires" externes expose l'entreprise à une perte de contrôle et à une dépendance dangereuse.

Faire le choix de l'indépendance technologique transforme radicalement votre gestion financière. À l'inverse d'un modèle propriétaire qui vous soumet à des coûts de licences opaques, une architecture Open Source réoriente votre budget vers ce qui a une véritable valeur : l'expertise humaine.

Lire notre manifeste complet